Ponad 5 tysięcy serwerów ofiarą ataków hakerskich

W minionym tygodniu ponad dziesięć różnych grup hakerskich APT wykorzystało istniejące luki w Microsoft Exchange, aby włamać się do serwerów pocztowych

Badacze ESET odkryli, że złośliwą aktywność zarejestrowano na ponad 5000 serwerów poczty e-mail, należących do różnego rodzaju organizacji, zarówno firm, jak i rządów z całego świata.

Aktywność grupy Hafnium, o której najgłośniej w mediach, to zaledwie wierzchołek góry lodowej. Biorąc pod uwagę popularność oprogramowania Microsoft, skala zagrożenia jest bardzo poważna – informują specjaliści ESET.

Z początkiem marca firma Microsoft udostępniła łatki dla Exchange Server 2013, 2016 i 2019, które naprawiają szereg luk w zabezpieczeniach i chronią przed zdalnym wykonaniem kodu (RCE). Dla cyberprzestępców, luki te stanowią furtkę do swobodnego przejęcia podatnej wersji serwera Exchange i to bez konieczności znajomości jakichkolwiek istotnych danych logowania do konta. Okazało się, że serwery połączone z Internetem stanowią łatwy cel dla grup hakerskich, a ogromna liczba użytkowników Microsoft Exchange może oznaczać ryzyko nadużyć na ogromną skalę.

Krótko po wypuszczeniu łatek, eksperci ESET bacznie przyglądali się bieżącej sytuacji i odnotowali zwiększoną aktywność cyberprzestępców, którzy skanowali i atakowali serwery Exchange.

Co ciekawe, prawie wszystkie ataki zostały przeprowadzone przez grupy typu APT, które zajmują się głównie szpiegowaniem. Wyjątek stanowiła jedna grupa, która związana jest ze znaną kampanią wydobywania kryptowalut. Z pewnością przypadków wykorzystania luk z czasem będzie więcej i należy się spodziewać wzmożonej aktywności operatorów oprogramowania ransomware – mówi Matthieu Faou, który kieruje pracami badawczymi firmy ESET w zakresie ostatniego łańcucha luk w zabezpieczeniach Exchange.

Należy podkreślić, że wiele grup APT wykorzystywało luki w zabezpieczeniach na długo przed wydaniem łatek, co oznacza, że nie stworzyły exploita bazując na inżynierii wstecznej aktualizacji Microsoft – dodaje Faou.

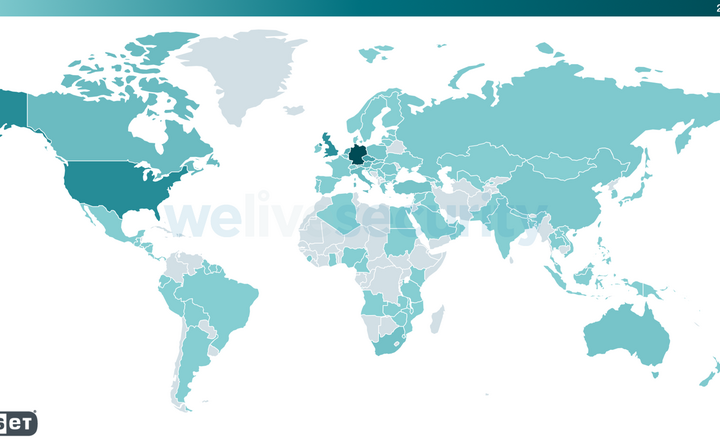

Zgodnie z obserwacjami specjalistów, wzmożoną aktywność odnotowano w szczególności w Stanach Zjednoczonych, Wielkiej Brytanii oraz Niemczech, niemniej jednak ataki zaobserwowano w wielu innych krajach.

Telemetria ESET zgłosiła obecność złośliwych programów lub skryptów, które umożliwiają zdalne sterowanie serwerem za pośrednictwem przeglądarki internetowej, na ponad 5000 serwerach rozmieszczonych w ponad 115 krajach.

Czytaj też: Internet Rzeczy: uwaga na dziurawe systemy operacyjne

Mat.Pras./KG

Dziękujemy za przeczytanie artykułu!

Pamiętaj, możesz oglądać naszą telewizję na wPolsce24. Buduj z nami niezależne media na wesprzyj.wpolsce24.