Cyberprzestępcy polują na podpis elektroniczny

Ponad 2 tys. ofiar w 111 krajach w ciągu zaledwie dwóch miesięcy – to efekt aktywności złośliwego oprogramowania ZLoader, wykorzystującego weryfikację podpisu cyfrowego Microsoft do kradzieży danych uwierzytelniających oraz informacji poufnych. Wśród pokrzywdzonych znajdują się również polscy użytkownicy – ostrzegają eksperci Check Point Research

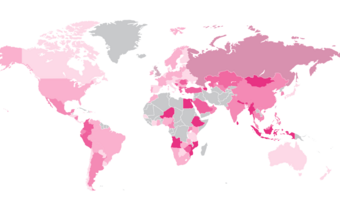

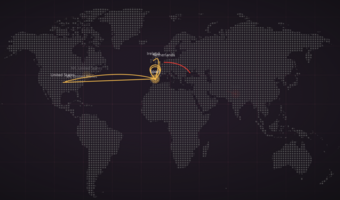

Analitycy bezpieczeństwa cybernetycznego z Check Point Research wykryli nową kampanię cyberprzestępczą, wykorzystującą weryfikację podpisu elektronicznego firmy Microsoft. Jak do tej pory jej ofiarami padło ponad 2170 osób ze 111 państw. Najwięcej poszkodowanych pochodzi ze Stanów Zjednoczonych (40 proc.) oraz Kanady (14 proc.). Okazuje się, że wśród ofiar znajdują się również polscy użytkownicy (poniżej 1 proc.).

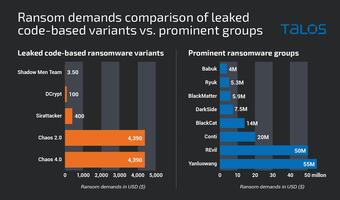

Eksperci Check Point Research przypisują kampanię grupie cyberprzestępczej MalSmoke, która do przeprowadzenia operacji wykorzystała znanego trojana ZLoader. Narzędzie to do tej pory było wykorzystywane w atakach na bankowość elektroniczną, natomiast od września 2021 znajduje się na radarze CISA (amerykańska Agencja Cyberbezpieczeństwa i Bezpieczeństwa Infrastruktury) jako dystrybutor ransomware Conti oraz różnych szczepów ransomware Ryuk.

Należy wiedzieć, że nie można od razu zaufać podpisowi cyfrowemu pliku. To, co znaleźliśmy, to nowa kampania ZLoader wykorzystująca weryfikację podpisu cyfrowego Microsoftu do kradzieży poufnych informacji użytkowników. Pierwsze dowody na istnienie nowej kampanii zaczęliśmy obserwować około listopada 2021 roku. Napastnicy, których powiązaliśmy z grupą MalSmoke, mają na celu kradzież danych uwierzytelniających oraz prywatnych informacji ofiar. Do tej pory naliczyliśmy ponad 2000 ofiar w 111 krajach. Wygląda na to, że autorzy kampanii Zloader włożyli wiele wysiłku w unikanie systemów ochronnych i co tydzień aktualizują swoje metody - wskazuje Kobi Eisenkraft, badacz malware’u w Check Point Research.

Atak rozpoczyna się od instalacji legalnego programu do zdalnego zarządzania, udającego instalację Javy. Po jej dokonaniu atakujący ma pełny dostęp do systemu i jest w stanie wysyłać/pobierać pliki, a także uruchamiać skrypty. Atakujący wysyła i uruchamia kilka skryptów, które pobierają kolejne skrypty uruchamiające mshta.exe z plikiem appContast.dll jako parametrem. Plik appContast.dll jest podpisany przez Microsoft, mimo że na końcu pliku dodano więcej informacji. Dodane informacje powodują pobranie i uruchomienie końcowego payloadera Zloader, który wykrada poświadczenia użytkownika i prywatne informacje ofiar.

Check Point Research poinformowało firmy Microsoft i Atera o swoich ustaleniach. Firma wydała również rekomendację zastosowania aktualizacji Microsoftu do ścisłej weryfikacji Authenticode. Niestety nie jest ona stosowana domyślnie. Jednocześnie eksperci ostrzegają, by nie instalować programów z nieznanych źródeł lub witryn oraz nie klikać linków oraz nieznanych załączników otrzymanych pocztą.

Czytaj też: Czy nowy system Microsoftu podbije serca użytkowników?

Mat.Pras./KG

Dziękujemy za przeczytanie artykułu!

Pamiętaj, możesz oglądać naszą telewizję na wPolsce24. Buduj z nami niezależne media na wesprzyj.wpolsce24.