Hakerzy wykorzystują lukę w urządzeniach Apple

Użytkownicy iPhone’ów, iPadów oraz Maców mogli paść ofiarą ataków hakerskich

To efekt dwóch luk w zabezpieczeniach, które mogły umożliwić atakującym przejęcie kontroli nad urządzeniami. Apple poinformowało, że w obu przypadkach istnieją wiarygodne doniesienia, że hakerzy już wykorzystują luki w zabezpieczeniach do atakowania użytkowników. Niezbędna jest aktualizacja oprogramowania w celu zabezpieczenia ich przed lukami w zabezpieczeniach.

Jedna ze słabości oprogramowania dotyczy jądra, najgłębszej warstwy systemu operacyjnego, która jest wspólna dla wszystkich urządzeń, poinformował Apple. Drugi dotyczy WebKit, podstawowej technologii przeglądarki internetowej Safari. W przypadku każdego z błędów firma stwierdziła, że była „świadoma zagrożenia oraz możliwości aktywnego jego wykorzystania”, chociaż nie podała żadnych szczegółów.

Tymczasem eksperci ds. bezpieczeństwa apelują do wszystkich posiadaczy urządzeń Apple, których dotyczy problem, o jak najszybsze zaktualizowanie oprogramowania do najnowszej wersji. - Cyberprzestępcy będą szukać każdego urządzenia, które tego nie robi, aby uzyskać dostęp do danych osobowych, za pomocą złośliwego oprogramowania lub uzyskać dostęp do sieci korporacyjnych. Krajobraz zagrożeń szybko ewoluuje, a luki w zabezpieczeniach urządzeń mobilnych i złośliwe oprogramowanie stanowią istotne i często pomijane zagrożenie zarówno dla bezpieczeństwa osobistego jak i korporacyjnego – twierdzi Wojciech Głażewski, dyrektor firmy Check Point Software w Polsce.

Ekspert podkreśla, że narzędzia, które wykorzystują analizę zagrożeń w czasie rzeczywistym do aktywnej ochrony przed kampaniami phishingowymi typu zero-day oraz filtrowanie adresów URL w celu blokowania dostępu do znanych złośliwych witryn z dowolnej przeglądarki (jak np. Check Point Harmony Mobile), chroniły użytkowników przed udaną próbą ataku.

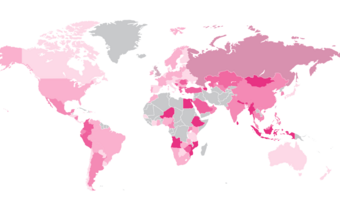

Komercyjne firmy spyware, takie jak izraelska grupa NSO, znane są z identyfikowania i wykorzystywania takich wad, wykorzystując je w złośliwym oprogramowaniu, które potajemnie infekuje smartfony celów, wysysa ich zawartość i monitoruje cele w czasie rzeczywistym. NSO Group została umieszczona na czarnej liście amerykańskiego departamentu handlu, po tym jak oprogramowanie szpiegujące było wykorzystywane w Europie (Polsce), na Bliskim Wschodzie, w Afryce i Ameryce Łacińskiej przeciwko dziennikarzom, dysydentom i działaczom na rzecz praw człowieka.

Czytaj też: Orlen przeciwko oszustom w sieci

Mat.Pras./KG

Dziękujemy za przeczytanie artykułu!

Pamiętaj, możesz oglądać naszą telewizję na wPolsce24. Buduj z nami niezależne media na wesprzyj.wpolsce24.